Sicherheit für das Smartphone

Auf dem Smartphone sind ein Betriebssystem und Apps installiert. Um die Sicherheit zu gewährleisten, sollten regelmäßig alle Sicherheitsupdates aufgespielt werden. Normalerweise kommen diese automatisch, wenn die automatische Update-Funktion aktiviert ist. Die Codes und Passwörter für sensible Apps (vor allem das Online-Banking) müssen unbedingt genutzt werden. Weitere Sicherheitstipps für den Schutz des Smartphones sind:

- Laden Sie Apps nur aus den offiziellen App-Stores herunter. Diese gelten prinzipiell als vertrauenswürdige Quellen. Doch selbst dort werden Apps angeboten, die diverse Zugriffsberechtigungen auf Smartphone-Daten enthalten, darunter die eigenen Kontakte, die eigenen Medien und manchmal sogar das Mikrofon. Diese Zugriffsberechtigungen werden abgefragt: Es ist möglich, sie zu deaktivieren. Wenn das nicht möglich ist, kann es empfehlenswert sein, auf die App zu verzichten.

- Ein verlorenes Smartphone lässt sich mit einer Tracking-App aufspüren, wenn diese installiert wurde. Ansonsten empfiehlt sich eine gelegentliche Sicherung aller Daten, wenn diese wichtig sein sollten. Bei der Anschaffung eines neuen Gerätes ist das Back-up ohnehin nötig.

- Wer ein altes Smartphone entsorgen oder verkaufen möchte, sollte nach dem der Erstellung des Back-ups alle vorhandenen Daten löschen. Hierfür genügt ausdrücklich nicht ein Zurücksetzen auf den ursprünglichen Werksmodus. Die Daten müssen aktiv und unwiederbringlich gelöscht werden.

- Schnittstellen wie Bluetooth und WLAN lassen viele Anwender dauerhaft aktiviert. Doch sie sind potenzielle Schlupflöcher für Angreifer. Sicherer ist es, sie nur bei Bedarf zu aktivieren.

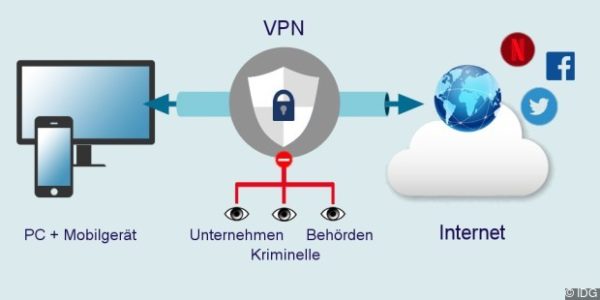

- Öffentliche WLANs sind vielfach schlecht gesichert. Natürlich kann nicht ohne Weiteres jedermann hier den Datenverkehr mitlesen, ein Hacker mit ausreichenden IT-Kenntnissen hingegen schon. Es gibt aber für Smartphones auch VPN-Lösungen oder spezielle Verschlüsselungen, welche die Nutzung eines öffentlichen WLANs sicherer machen.

- Ein Smartphone sollte niemals unbeobachtet irgendwo liegen und möglicherweise dabei sogar eingeschaltet sein. Das würde einem Angreifer ermöglichen, auf dem Gerät eine Schadsoftware oder eine unsichtbare Spionage-App zu installieren.

- Rufen Sie niemals eine unbekannte Rufnummer zurück. Der Rückruf kann sehr teuer werden.

Virtual Private Network (VPN)

Ein VPN ist ein „virtuelles privates Netzwerk“. Der Begriff lässt sich prinzipiell als physisch in sich geschlossenes Netz oder als Softwarelösung deuten. Die physische Lösung wenden einige Firmen immer noch an: Sie trennen ihr internes Kommunikationsnetz vom Internet, um Angriffe von außen zu verhindern. An das interne Netz können auch Computer von außerhalb per Standleitung angeschlossen werden. Wichtig ist dabei, dass es keinerlei Online-Verbindung gibt – auch nicht temporär und bei abgeschaltetem VPN. Ebenso dürfen die am VPN angeschlossenen Rechner niemals in Kontakt mit einem externen physischen Datenträger kommen. Nur so lässt sich mit Sicherheit ein Angriff ausschließen. Diese Lösung eines VPNs wäre die sicherste, ist aber auch die aufwendigste. Die beteiligten Rechner dürften nicht einmal Online-Updates aufspielen, sodass sie alsbald veraltet wären und ersetzt werden müssten. Deshalb werden solche Lösungen kaum noch angewendet.

VPN mit Softwarelösungen

Moderne VPNs basieren auf Softwarelösungen, bei denen das interne Kommunikationsnetz möglichst weiträumig vom unverschlüsselten Online-Datenverkehr abgeschirmt wird. Dennoch sind die VPNs mit dem Internet verbunden, um die oben beschriebenen Nachteile eines rein physischen Netzes zu überwinden. Für die Verschlüsselung gibt es ein sogenanntes VPN-Protokoll, das durch weitere Verschlüsselungen ergänzt werden kann. Normalerweise sollen VPNs abhör- und manipulationssicher sein, allerdings wird das immer häufiger bezweifelt. Hackerangriffe beispielsweise auf den Deutschen Bundestag, wo ausschließlich VPNs verwendet werden, beweisen die Berechtigung solcher Zweifel. Schauen wir uns einzelne softwarebasierte VPN-Lösungen an.

SSL-VPN

Bei dieser seit 2002 existierenden Variante ist ein Remoting (Fernzugriff) auf den internen Server über eine SSL-gesicherte Verbindung möglich. Das ist per se sicher, was die Verbindung selbst angeht, allerdings sind alle Knotenpunkte Schwachstellen. Daher ist die Bezeichnung als „VPN“ für so eine Lösung auch umstritten, allerdings auf dem Technologiemarkt üblich. Es kommt ein Proxy-Mechanismus zum Einsatz (Thin Client SSL-VPN), alternativ ist die Unternehmensanwendung eine Webanwendung (Clientless SSL-VPN). Der SSL-VPN-Partner greift auf Letztere zu, gelangt aber nicht direkt ins Unternehmensnetz. SSL-VPN kann ein konventionelles (physisches) VPN unterstützen (Fat Client SSL-VPN).

Einsatz eines VPN-Adapters

Ein VPN-Adapter teilt als reines Softwareprodukt den am Netzwerk beteiligten Rechnern mit, wie sie auf welche Datenpakete reagieren sollen. Wenn der Adapter auf allen beteiligten Geräten installiert ist, benötigt das VPN keine zusätzlichen Kabel oder sonstige Hardware mehr. Damit handelt es sich um ein echtes Virtual Private Network: Es funktioniert virtuell, also softwarebasiert. Der Vorteil besteht darin, dass es überall installiert werden kann. Der Nachteil ist seine Angreifbarkeit durch die in der Regel bestehende Online-Anbindung. Um diesen Nachteil auszugleichen, verwenden manche Administratoren sogenannte VPN-Appliances, die als spezielle Hardware die VPN-Signale noch besser umsetzen sollen und damit zu einem VPN-gehärteten Betriebssystem führen. Diese Hardware verbessert unter anderem die Verschlüsselungsprozess. Die Verschlüsselung im VPN basiert in verkürzter Darstellung darauf, dass die Datenpakete zerlegt und separat adressiert sowie beim Empfänger wieder zusammengefügt werden. Technisch gesehen werden sie ins VPN-Protokoll eingelegt, weshalb sich die Bezeichnung als VPN-Tunnel eingebürgert hat. Die beteiligten Rechner schicken sich die zerlegten und erneut zusammengefügten Pakete mehrfach zwecks Verifizierung zu. Das gilt durchaus als sicher, eine zusätzliche Verschlüsselung auf anderen Wegen ist nützlich.

Eigenschaften eines VPNs

Das VPN ist ein eigenständiges logisches Netz. Dieses ist in das physische Netz eingebettet. Dort nutzt es die üblichen Adressierungsmechanismen, transportiert aber datentechnisch eigene Netzwerkpakete, die mit dem Rest des physischen Netzes (das auch ganz normale Daten transportieren kann) nicht in Kontakt kommen. Daher können die Partner im VPN prinzipiell sicher miteinander kommunizieren. VPNs sind individuell konfigurierbar. Es lässt sich für jede Konstellation ein eigenes VPN einrichten.

Grenzen eines VPNs

Ein VPN hat Grenzen der Undurchsichtigkeit. Ein Angreifer kann an den versendeten Paketen erkennen, wie groß sie sind, welche VPN-Gegenstellen beteiligt sind und von welcher Art die Daten sein könnten. Wenn es im VPN auch nur einen Schwachpunkt etwa an einem Endgerät gibt, liefert das dem Angreifer einen Einstiegspunkt, der möglicherweise nur aufwendig zu knacken ist, doch der Aufwand kann sich anhand der genannten Ableitungen ja möglicherweise lohnen. Hacker überwachen daher VPNs mit automatischen Programmen, die nach solchen Anhaltspunkten suchen und dann automatische Angriffe auf lohnenswerte Ziele starten. Experten warnen deshalb davor, sich nach der relativ unkomplizierten Einrichtung eines VPNs in Sicherheit zu wiegen. Es gehört immer eine sachkundige Risikobeurteilung dazu. Daher setzen viele Anwender auf zusätzliche Sicherheitsmaßnahmen.

Praktische Anwendungen von Virtual Private Networks

Das VPN ist ein eigenes Netz mit eigener IP und daher nicht mehr ohne Weiteres zu lokalisieren. Aus diesem Grund kann es der Verschleierung des eigenen Standortes dienen, was Dissidenten und Journalisten in Diktaturen nutzen. Auch lassen sich mit einer neuen IP mögliche Zugriffsbeschränkungen für die ursprüngliche IP umgehen. Die einzige Voraussetzung hierfür ist die Verbindung zu einem VPN-Gateway in einem freien Land. Die Internetanfragen werden dann über VPN getunnelt. Auch die Privatsphäre lässt sich via VPN besser schützen, und zwar auf stationären und auch auf mobilen Endgeräten. Das BSI empfiehlt beispielsweise, sich in öffentliche WLANs nur mit einem VPN einzuloggen, das auch vom Handy, Tablet oder Notebook aus funktioniert. Eine der wichtigsten bzw. häufigsten Anwendungen von VPNs ist allerdings die Verschlüsselung des Datenverkehrs zwischen den Geschäftsstellen (einschließlich der Endgeräte in Homeoffices) von Unternehmen. Geschäftskritische Daten sollten heutzutage gar nicht mehr anders versendet werden. Vom Rechner außerhalb des Servers der Firma wird dann zunächst eine ganz normale Online-Verbindung aufgebaut, anschließend startet der Anwender die VPN-Software. Diese bildet als VPN-Client das Firmennetz auf dem eigenen Computer virtuell nach. Nun baut die Software online die Verbindung zum firmeneigenen VPN-Gateway auf. Der Mitarbeiter muss sich dennoch authentifizieren. Damit ist prinzipiell ein hohes Maß an Sicherheit möglich. Es gibt inzwischen auch mobile VPNs. Diese ermöglichen das nahtlose Roaming zwischen GPRS, UMTS oder LTE und WLAN. Somit können sich die Beteiligten auch mobil ständig ins VPN einwählen.